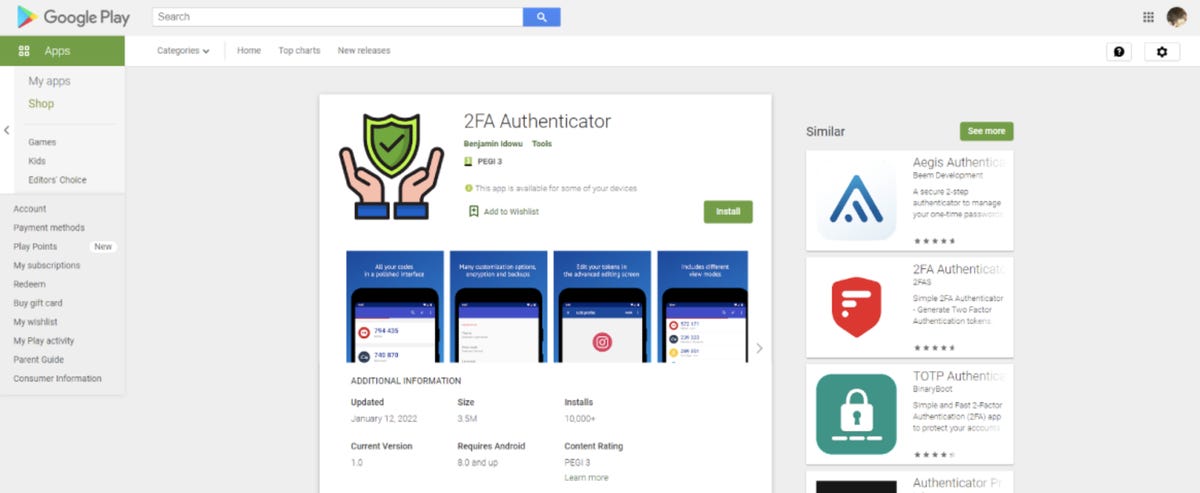

Recentment va aparèixer una aplicació anomenada 2FA Authenticator a Google Play Store, que prometia "autenticació segura per als vostres serveis en línia", alhora que comptava amb algunes funcions que es diu que falten a les aplicacions d'autenticació existents, com ara l'encriptació adequada o les còpies de seguretat. El problema era que contenia un perillós troià bancari. Pradeo, una empresa de ciberseguretat, ho va descobrir.

L'aplicació també va intentar convèncer els usuaris que podia importar els protocols d'autenticació d'altres aplicacions d'autenticació de dos factors, és a dir, Authy, Google Authenticator, Microsoft Authenticator i Steam, i allotjar-los en un sol lloc. També oferia suport per als algorismes HOTP (contrasenya única basada en hash) i TOTP (contrasenya única basada en el temps).

Tanmateix, en realitat, 2FA Authenticator no pretenia protegir les dades dels usuaris, sinó robar-les. Segons els experts de Pradeo, l'aplicació funcionava com l'anomenat dropper de programari maliciós dissenyat per robar dades financeres. Contenia el codi font obert de l'aplicació Aegis Authenticator infectada amb programari maliciós.

Després que l'aplicació obtingui els permisos necessaris de l'usuari, instal·la el programari maliciós Vultur al dispositiu de l'usuari, que pot utilitzar la gravació de la pantalla i la gravació de la interacció del teclat per descobrir contrasenyes de banca mòbil i inicis de sessió de serveis financers (incloses les plataformes d'emmagatzematge de criptomoneda).

L'aplicació ja s'ha eliminat de Google Store. Tanmateix, en els 15 dies que hi va estar disponible, va registrar més de 10 descàrregues. Si sou dels que el teniu al telèfon, suprimiu-lo immediatament i canvieu totes les contrasenyes importants per estar segur.

Et podria interessar